¿Qué estamos haciendo?

Sobrevivir.

Las semanas post hckcmp son así, con resaca emocional y se hacen cuesta arriba.

Esta semana hemos estado en Twitch comentando las charlas que habrá en Navaja Negra y volviendo a resolver máquinas de HackTheBox, un poquito de charla y un poquito de hacking.

También hemos comenzado a preparar la siguiente temporada del podcast, sabréis más de esto en octubre.

Y como octubre es el mes de la ciberseguridad, andamos liadas preparando algo para este mes, esperamos tenerlo todo a tiempo 🤭.

Noticia se la semana

Vamos de hackeo en hackeo y tiro porque me toca…

Esta vez parece que la afectada (de nuevo) es Sony, y digo parece porque ha sido el grupo de ciberdelincuentes conocido como “Ransomed.vc” el que ha anunciado el hackeo 🦠.

Según el comunicado se han hecho con el control de más de 6.000 documentos internos y justo hoy (día 28), es cuando amenazan con publicar la información si no consiguen venderla.

Veremos qué es lo que pasa a lo largo del día.

Este comportamiento corresponde a que Sony no paga para recuperar la información en caso de haber sido robada, por lo que directamente la han puesto a la venta.

¿Y qué ha dicho SONY?

Pues que ha iniciado una investigación, algo que no ha tranquilizado mucho a los usuarios.

Y, ¿cómo de grave es?

Pues dependerá del contenido de la información sustraída.

No hay que olvidar que en 2011 Sony sufrió un hackeo que comprometió datos de 77 millones de usuarios, incluyendo su nombre, dirección y tarjetas de crédito.

Estaremos atentos durante el día por si hay novedades.

Tool de hacking: Burp Suite

Quien ha tocado en algún momento algo de hacking, ha usado Burp, y sino… a la hoguera 🔥🔥🔥

Es broma, pero es una de las primeras herramientas que se suelen aprender cuando hablamos de hacking de aplicaciones web.

Burp es una herramienta orientada a la seguridad de aplicaciones web, aunque se puede usar también para aplicaciones móviles. Básicamente es una navaja suiza ya que ofrece diferentes funcionalidades dentro de la misma herramienta.

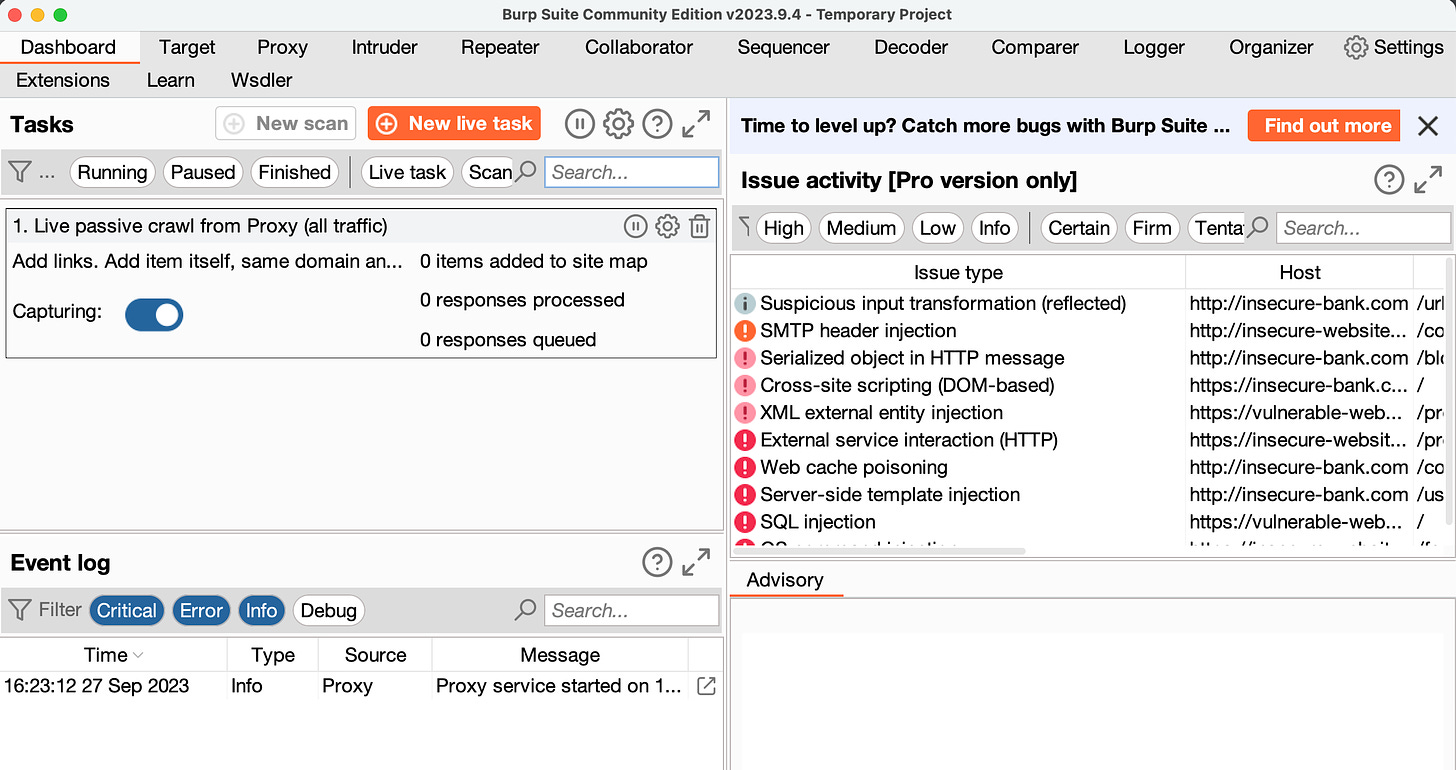

Y para muestra, un botón, casi cada una de las pestañas de la siguiente imagen es una funcionalidad:

En pocas palabras, es un proxy que se sitúa entre nuestro navegador y el servidor de la aplicación que estemos auditando. Eso nos permite ser capaces de ver todas las peticiones y respuestas que se intercambian entre sí, pero nos da varias funcionalidades extra:

Nos permite parar las peticiones y modificarlas “on the fly”.

Ver todo el historial de las peticiones y respuestas que se han producido entre el navegador y la aplicación.

Realizar pruebas de fuerza bruta de manera automatizada (Intruder).

Ejecutar un gran número de peticiones modificando valores para encontrar vulnerabilidades (Intruder).

La posibilidad de instalar extensiones que incrementen las capacidades de la herramienta.

Y muchas más…

Esta herramienta cuenta con una versión Community, que es gratuita pero que tiene limitadas algunas de las funcionalidades (como el escáner o el intruder), y la versión Professional, que es la recomendada si nos dedicamos profesionalmente al pentesting o al Bug Bounty, ya que nos facilita y agiliza las pruebas.

Cuenta a seguir:

Seguimos con gente que comparte en Twitch, en esta ocasión os recomendamos echar un vistazo al canal de @elpinguinodemario que está todas las semanas compartiendo contenido tanto en Twitch como en Youtube.

Bonus track: No te lo puedes perder

¿Qué certificación me recomiendas para empezar en el mundo del hacking?

Una de las preguntas más repetidas, sin duda una buena opción es la eJPT, de elearn Security, este verano hemos aprovechado para conocerla por dentro y tienes todo lo que necesitas para aprobar en el vídeo que hemos publicado hoy.